'인터파크 해킹' 조사결과 발표

파일공유 서버로 악성코드 침투

파일공유 서버로 악성코드 침투

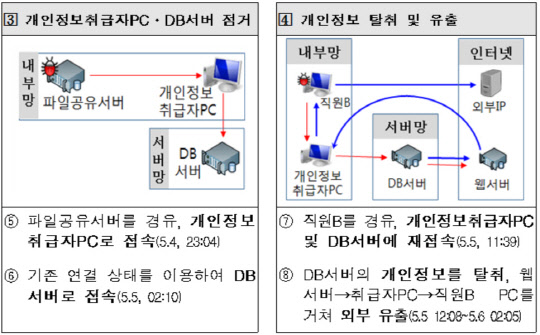

지난달 31일 미래창조과학부와 방송통신위원회 등이 참여한 인터파크 침해사고 관련 '민·관합동조사단(이하 조사단)'은 이 같은 결과를 발표했다. 조사단은 지난달 벌어진 인터파크 고객정보 해킹·협박사건에 대해 경찰로부터 37종, 5TB의 관련 자료를 넘겨받아 조사한 결과 △지능형 지속공격(APT)를 통한 스피어피싱으로 해커가 직원의 PC에 악성코드를 감염, 침투시켰고 △파일공유 서버를 통해 내부망 곳곳에 침투한 뒤 패스워드 대입 공격을 수행했다. 이어 △이를 통해 개인정보 취급자의 PC로 접속했으며 △논리적 망분리를 구축한 개인정보 취급자의 PC에서 외부에 연결된 영역으로 우선 접속한 뒤, 소프트웨어 상으로 논리적 망분리가 적용된 보호 영역에 기존 연결 상태를 이용해 개인정보 데이터베이스(DB) 서버에 접속, 개인정보를 빼돌렸다.

이 과정에서 개인정보 취급 담당자가 논리적으로 보호되고 있는 가상화 공간에 연결을 유지하고 있는 경우 해커도 이를 그대로 이용해 접속할 수 있다는 허점이 노출된 것이다. 조사를 진행한 한국인터넷진흥원 관계자는 "해커가 개인정보 취급 담당자의 PC에 침투한 뒤 기존 연결 상태를 이용해 가상화된 공간에도 접속할 수 있었다"고 설명했다. 이렇게 개인정보 2665만8753건을 빼돌린 해커는 파일을 16개로 분할한 뒤 다른 직원의 PC를 다시 거쳐 이를 외부로 유출했다.

인터파크 일반회원 1095만개 계정의 아이디, 암호화된 비밀번호, 이름, 성별, 생년월일, 전화번호, 휴대전화번호, 이메일, 주소 등이 유출됐고, 이 밖에 제휴사 회원의 아이디, 탈퇴회원의 아이디, 휴면회원의 아이디와 암호화된 비밀번호도 유출됐다.

미래부와 방통위는 이에 따라 조사 과정에서 발견한 문제점을 개선·보완할 수 있도록 보안강화 기술을 지원하고, 피해사실과 이용자 조치방법을 대상자들에게 안내하도록 조치했다. 조사단장을 맡은 송정수 미래부 정보보호정책관은 "침해사고가 발생한 경우 미래부 등 관계기관에 즉시 신고해야 하며, 증가하는 북한의 사이버 도발 위협에 대비하여 개인정보보호 및 사이버보안 체계를 재점검하는 등 정보보호 노력을 강화하는 것이 매우 중요하다"고 강조했다.

한편 경찰은 지난달 28일 이 사건의 배후에 북한 정찰총국이 개입한 것으로 보인다는 중간 조사결과를 발표했다.

이재운기자 jwlee@dt.co.kr

[ 저작권자 ⓒ디지털타임스, 무단 전재 및 재배포 금지 ]